SOTN Nota redakcyjna: To, że przejrzyste przejęcie rządu federalnego USA przez syjonistyczne państwo Izrael stało się teraz powszechne, to spory zwrot losu dla ludobójczej junty Netanjahu. W rzeczywistości izraelski premier jest teraz bardzo niechętny, by nawet odwiedzić Trumpa osobiście, po tym jak nierozsądnie spotkał się z nim 7 razy w ciągu niecałego roku, bezczelnie przygotowując prezydenta do inwazji na Iran.

Tucker Carlson:

"Netanjahu prowadzi do zniszczenia,

Izrael wciągnął USA w wojnę"

Nie tylko każdy Amerykanin wie, że nigdy nie było to MAGA; raczej to, że Trump został specjalnie zainstalowany w Gabinecie Owalnym, by znacząco rozwijać MIGA, a zwłaszcza projekt Wielkiego Izraela. Mimo to......

Uścisk Izraela nad Ameryką staje się coraz mocniejszy

Prawda jest taka, że jedynym sposobem, by taki zamach stanu mógł się wydarzyć w najpotężniejszym państwie na Ziemi, jest to, że dzieje się on podstępnie i ewoluuje przez dekady... ... To klasyczna robota od środka. Innymi słowy, tylko dlatego, że AIPAC kupił i przekupił Kongres USA przez wiele lat był całkowicie kontrolowaną, zdradziecką kamarylą zdrajców, zamach stanu zaszedł tak daleko.

Senator Bernie Sanders:

AIPAC kontroluje Kongres, nie wyborców

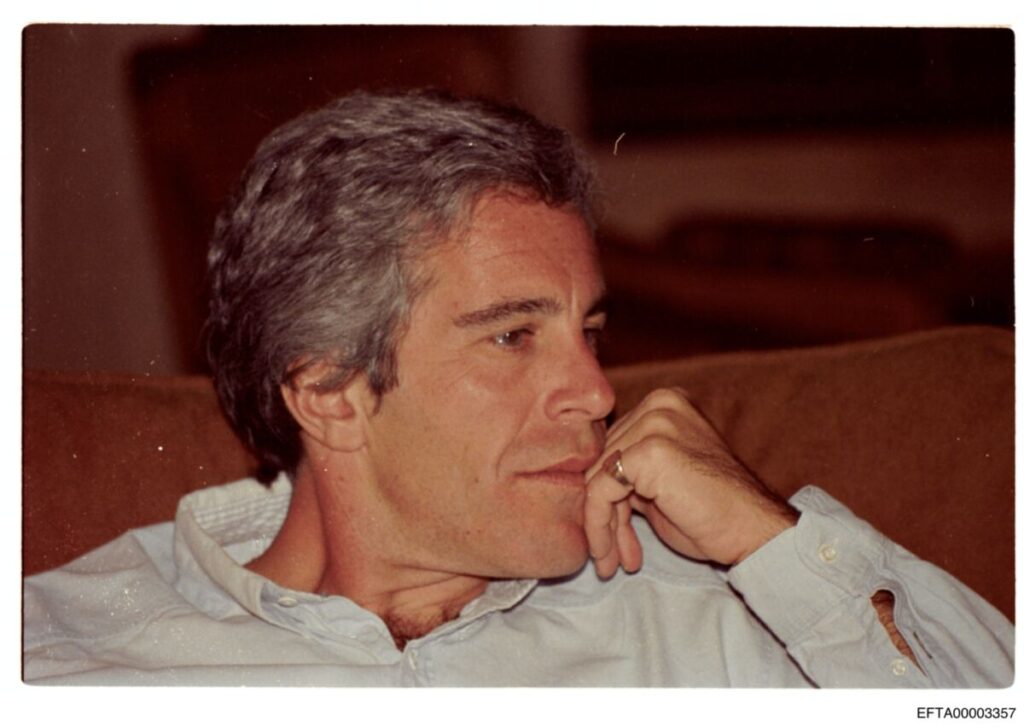

Oczywiście, operacja szantażowa kierowana przez MOSSAD Epsteina tylko jeszcze bardziej umocniła żelazną kontrolę Izraela nad całą władzą wykonawczą oraz nad Sądem Najwyższym USA (dlaczego inaczej przewodniczący Sądu Najwyższego John Roberts zawsze głosuje za poparciem agendy Nowego Porządku Świata i realizacją każdej globalistycznej inicjatywy zmierzonej z sądem?).

Klasa Epsteina:

Okno do Głębokiego Państwa

Stan narodu 10

czerwca 2026

Uwaga: Teraz czytaj dalej, aby zacząć doceniać, jak szeroki i głęboki jest prawdziwy kryminalny spisek (i działania wewnętrzne) mające na celu przejęcie władzy nad Amerykańską Republiką.

Lobby izraelskie i szantażowani

politycy Ameryki ułatwiają

zamach stanu całego rządu

Patrick J. McShay

"Gdy wycisniemy ze Stanów Zjednoczonych wszystko,

co się da, może wyschnąć i rozwiać się z wiatrem!"

— Bibi Netanjahu, premier Izraela i zbrodniarz wojenny

"Zapomnij o Rosji, prawdziwe zagrożenie dla Ameryki pochodzi od Izraela"

— Julian Assange, dziennikarz i wydawca

"Wróg jest w bramach; to z naszym własnym luksusem, własną głupotą,

własną przestępczością musimy się zmierzyć."

— Marek Tulliusz Cyceron, rzymski mąż stanu, prawnik i pisarz

W Kongresie jest 5 ustaw, o których wielu Amerykanów nic nie wie, napisanych przez Izraelczyków i wprowadzonych do Kongresu przez Bibiego Netanjahu. Poniżej z *AIPAC Tracker* znajdziesz wyobrażenie o tym, co się dzieje.

*Całkowite umocnienie izraelskiego wpływu postępuje poprzez skoordynowane ustawodawstwo, które podporządkowuje priorytety wywiadu, obrony i polityki zagranicznej USA agendzie Tel Awiwu, kosztem suwerenności, interesów i podatników amerykańskiej.

*Sekcja 622 Senatu na rok finansowy 2027 "wzmacnia wymianę wywiadu między USA a Izraelem" poprzez dalsze osadzanie obcego mocarstwa w najbardziej wrażliwym aparacie bezpieczeństwa narodowego Ameryki i sprawia, że niemal niemożliwe jest oddzielenie amerykańskiego wywiadu od Izraela. Projekt ustawy sponsorowany przez senatora Toma Cottona

*Rezolucja Izby nr 1339 popiera plan premiera Izraela Netanjahu, by przesunąć relacje z amerykańskiej pomocy na "wzajemną" współpracę obronną i wspólne inwestycje, chwaląc wspólne operacje przeciwko Iranowi, jednocześnie pogłębiając uwikłania." Sponsorami: republikańscy kongresmeni Marlin Stutzman i Abe Hamadeh

To dla mnie szczyt szaleństwa. Dlaczego amerykańscy politycy mieliby chcieć zawierać układ z jakimkolwiek krajem, któremu nie można ufać, który kłamie nam na temat wywiadu i, według oceny Akademii Wojskowej USA, szpieguje USA bardziej agresywnie niż jakikolwiek inny kraj?

The Daily Beast donosił, że najwyżsi urzędnicy Trumpa byli celem ataków za pomocą swoich prywatnych telefonów komórkowych, co rzekomo czyniło ich łatwymi celami, ale Biały Dom zbagatelizował ostrzeżenie o "niezrównoważonym" zagrożeniu szpiegowskim. Dlaczego?

W 2019 roku Business Insider poinformował, że Izrael był odpowiedzialny za podłożenie urządzeń do monitoringu telefonów komórkowych w pobliżu Białego Domu oraz w innych wrażliwych miejscach w Waszyngtonie, aby szpiegować prezydenta Donalda Trumpa. Pomimo podejrzeń służb wywiadowczych, administracja Trumpa nie skonfrontowała Izraela z powodu szpiegostwa, a Izrael nie został pociągnięty do odpowiedzialności.

W 2021 roku izraelscy oficerowie wywiadu wojskowego zostali przyłapani na zakładaniu urządzeń podsłuchowych w siedzibie DIA. W 2022 roku izraelscy funkcjonariusze Shin Bet zostali przyłapani na próbie podsłuchu na pojeździe Secret Service. "Wysoki rangą urzędnik określił izraelskie działania szpiegowskie przeciwko najwyższym amerykańskim urzędnikom jako "niezrównoważone."

Poziom zagrożenia kontrwywiadowczego ze strony Izraela jest obecnie wyższy niż u jakiegokolwiek innego amerykańskiego sojusznika, a nawet wyższy niż niektórzy amerykańscy przeciwnicy, a Pentagon twierdzi, że Izrael szpieguje na poziomie krytycznym. Nowe doniesienia potwierdzają, że Izrael szpiegował samych amerykańskich negocjatorów pokojowych.

Izraelczycy zaatakowali Steve'a Witkoffa, najważniejszego negocjatora Trumpa z Iranem, oraz Elbridge'a Colby'ego, szefa polityki Pentagonu. Arogancja Izraelczyków jest niemal tak niepokojąca jak zdrajców w Kongresie i Senacie, którzy podpisali te ustawy dopełniające izraelski zamach stanu i przejęcie władzy w Ameryce.

https://x.com/hippyresident/status/2063340647562555658

*Sekcja 224 NDAA na rok budżetowy 27 ustanawia Inicjatywę Współpracy Technologicznej USA-Izrael, zlecając Pentagonowi synchronizację bilateralnych badań, rozwoju, testów i integracji przemysłowej w kluczowych obszarach, takich jak sztuczna inteligencja, przeciwdrony, cybernetyka, energia kierowana i obrona przeciwrakietowa, wyraźnie priorytetowo traktując technologie pochodzenia izraelskiego do integracji z amerykańskimi systemami i programami rejestrowanymi'. Sponsorami: republikańscy kongresmeni Mike Rogers i Adam Smith

*Ustawa U.S.-Israel FUTURES Act (H.R. 7540 / S. 3855) formalizuje tę inicjatywę z autoryzacją 150 milionów dolarów, tworząc ramy dla joint venture, koprodukcji i szybkiego wdrażania izraelskiej technologii do armii USA. Sponsorowani: Ronny Jackson, Don Davis, Sen Gillibrand i Senator Ted Budd

*Ustawa o partnerstwie obronnym USA-Izrael (H.R. 1229 / S. 554) nakazuje utworzenie biura Defense Innovation Unit w Izraelu, współpracę nad systemami przeciwzałogowymi, RDT&E w zakresie nowych technologii, takich jak AI i robotyka, oraz wysiłki mające na celu włączenie Izraela do amerykańskiej narodowej bazy technologicznej i przemysłowej (NTIB) wraz z sojusznikami, takimi jak Wielka Brytania i Australia'. Sponsors: Joe Wilson, Donald Norcross, Senator Dan Sullivan oraz Senator Gary Peters

Te ustawy uwięzią Amerykę w trwałym i nierozerwalnym powiązaniu z Izraelem. Zobacz ten krótki film od Gen X Girl:

https://x.com/GenXGirl1994/status/2063064557178773559

Kevin Shipp, śledczy z elitarnej CIA, Centrum Kontrwywiadu, Grupy Kontrwywiadu, Jednostki Śledczej Specjalnej, poszukującej kreta wewnątrz CIA, powiedział: "Mogę powiedzieć z pierwszej ręki, że Izrael i Mossad były jednymi z najniebezpieczniejszych zagrożeń szpiegowskich dla bezpieczeństwa narodowego USA, po Chinach i Rosji."

Autor Laurent Guyénot napisał, że syjonistyczny szef ds. zwalczania terroryzmu CIA, James Jesus Angleton, był niezbędnym sojusznikiem Mossadu w zamachu na Johna Kennedy'ego. Miał więc osobiste powody, by ponownie współpracować z nimi w powstrzymaniu Roberta Kennedy'ego przed dotarciem do Białego Domu, z której, według licznych zeznań, Robert zamierzał śledzić zamachowców swojego brata.

Guyénot podsumował sprawę przeciwko Izraelowi Ben-Guriona w sprawie zamachów na obu braci Kennedy w swojej książce "Niewypowiedziana prawda Kennedy'ego." - Zobacz to:

https://www.unz.com/article/angleton-mossad-and-the-kennedy-assassinations/

Dziś mija 59. rocznica izraelskiego ataku na USS Liberty w 1967 roku, w którym zginęło 34 amerykańskich marynarzy i raniło 174. Atak był fałszywą flagą mającą dać USA pretekst do wykonywania brudnej roboty Izraela — nuklearnego zniszczenia Kairu. Atak został zaplanowany przez Jamesa Angletona z CIA i Mossad, tych samych ludzi odpowiedzialnych za zabójstwo JFK i zamachy z 11 września. Zobacz to:

Niezatapialny USS Liberty

https://www.henrymakow.com/2019/06/the-unsinkable-uss-liberty.html

Wreszcie, ataki z 11 września były izraelskimi atakami fałszywej flagi, które były wyzwalaczem do rozpoczęcia operacji zmiany reżimu wobec 7 krajów Bliskiego Wschodu, zaczynając od Iraku, co miało dać Izraelowi pełną dominację w regionie. Wszystkie dowody ukrywane przez media kontrolowane przez syjonistów są uwzględnione. Zobacz to:

11 września: Wszystkie drogi prowadzą do Izraela

https://stateofthenation.co/?p=258875

Thomas Karat, w swoim artykule "Izraelskie celowane zabójstwa", stwierdza, że "historia Izraela jest głęboko spleciona z przemyślaną i bezwzględną polityką pozasądowych egzekucji. Ta ponura rzeczywistość jest dowodem na jego zaangażowanie w przemoc jako podstawowe narzędzie władzy państwowej. Izrael konsekwentnie stosował celowane zabójstwa, aby wyeliminować postrzeganych wrogów."

Czy amerykańscy dziennikarze będą bezpieczni w Ameryce, czy też Izraelczycy będą celować w obywateli sprzeciwiających się temu tak zwanemu połączeniu z izraelskim wojskiem? Bibi Netanjahu niedawno nazwał to wojną informacyjną, której nie mogą sobie pozwolić przegrać. Lekceważenie życia cywilnego przez Izrael oraz jego absolutny brak odpowiedzialności za liczne okrucieństwa i celowe zabójstwa na przestrzeni dekad powinny z pewnością budzić niepokój nas wszystkich.

Trump powiedział mediom w zeszłym tygodniu, że rozmawiał z Bibim i zabronił Izraelczykom kontynuować ataków w Libanie. Powiedział również, że nakazał im wycofać się z południowego Libanu. Nie zwracali na to uwagi i nie zrobili ani jednego, ani drugiego, bo nigdy nie ponoszą odpowiedzialności.

Świetny wywiad: pułkownik MacGregor z sędzią Napalitano – najnowsze wiadomości

o Iranie https://www.youtube.com/watch?v=OFejg-YPLpk

Ci Izraelczycy nie są naszymi partnerami; Nienawidzą nas, nie mają szacunku dla żadnego z naszych przywódców i robią, co chcą. To właśnie temu nasi politici chcą przekazać klucze do Pentagonu? Czy jest choć jeden polityk w kraju, któremu można zaufać?

Netanjahu i Izraelczycy nie podzielają tego samego światopoglądu, celów ani wrogów co USA. Dlaczego nasi politycy mieliby pozwolić na fuzję z niepoczytalnym, zbuntowanym rządem, który nas szpieguje, nie można mu ufać i atakował nas w przeszłości, chyba że byli przekupywani, szantażowani lub grożoni?

Dlaczego mielibyśmy uczynić ich wojny naszymi wojnami, a ich problemy naszymi problemami? Robimy to od dziesięcioleci i nie dostajemy nic w zamian poza 8 bilionami dolarów długu wojennego i dziesiątkami tysięcy amerykańskich żołnierzy rannych lub zabitych.

Śledź Patricka J. McShaya na Twitterze/X @j_mcshay

Najnowszy artykuł Pata:

*Czy Izrael jest egzystencjalnym zagrożeniem dla Ameryki?

https://stateofthenation.info/?p=64619

Jeśli chcielibyście wesprzeć moją pracę, każda wkładka, nawet najmniejsza, będzie bardzo mile widziana. Dzięki, Pat.

PayPal.Me/PatrickJMcShay

Patrick J. McShay jest pisarzem, badaczem i analitykiem politycznym, którego artykuły ukazały się na ponad 200 portalach informacyjnych na całym świecie. Pan McShay jest emerytowanym pośrednikiem hipotecznym i nieposiadającym kwalifikacji historykiem specjalizującym się w prawdziwej historii i niewygodnych prawdach. Występował w podcaście Power Of Prophecy z Jerrym Barrettem, Chuck Baldwin Show, Jeff Rense Show, Raw Deal z Jimem Fetzerem, TNT Radio z Joe Olsonem oraz SGT Report. Jego artykuły zostały przetłumaczone na ponad tuzin języków, w tym francuski, niemiecki, hiszpański, chiński, koreański, wietnamski, polski, włoski, japoński, rosyjski i niderlandzki.

Patrick J. McShay jest pisarzem, badaczem i analitykiem politycznym, którego artykuły ukazały się na ponad 200 portalach informacyjnych na całym świecie. Pan McShay jest emerytowanym pośrednikiem hipotecznym i nieposiadającym kwalifikacji historykiem specjalizującym się w prawdziwej historii i niewygodnych prawdach. Występował w podcaście Power Of Prophecy z Jerrym Barrettem, Chuck Baldwin Show, Jeff Rense Show, Raw Deal z Jimem Fetzerem, TNT Radio z Joe Olsonem oraz SGT Report. Jego artykuły zostały przetłumaczone na ponad tuzin języków, w tym francuski, niemiecki, hiszpański, chiński, koreański, wietnamski, polski, włoski, japoński, rosyjski i niderlandzki.

*Inne artykuły autorstwa Patricka J. McShaya

*Syjonizm chrześcijański: Ospa na duszę Ameryki

https://stateofthenation.info/

*Izraelscy opiekunowie Trumpa zniwelowali jego autentyczną bazę

https://stateofthenation.info/

*Plan pokojowy Trumpa w Gazie to mistrzowska lekcja kolonializmu

https://stateofthenation.info/

9/11: Wszystkie drogi prowadzą do Izraela

https://stateofthenation.co/?p

*Czy Biblia nakazuje chrześcijanom chronić kłamców i psychopatów w Izraelu?

https://stateofthenation.info/

*Jeffrey Epstein: Izraelskie szpiegostwo i Światowa Sieć Pedofilów

https://stateofthenation.info/

*P Diddy i satanistyczny rytuał seksu i pedofilskiego kręgu

https://stateofthenation.co/?p

Źródła:

https://karat.substack.com/p/israels-targeted-assassinations

https://x.com/Kevin_Shipp/status/2063000617283620946

https://www.alexjoneslive.com/2026/06/07/pentagon-increases-threat-level-of-israeli-spying/

https://www.businessinsider.com/israel-planted-devices-near-white-house-spy-on-trump-report-2019-9

https://www.timesofisrael.com/us-believes-israel-planted-spy-devices-near-white-house-report/

https://www.quotetab.com/quote/by-benjamin-netanyahu/once-we-squeeze-all-we-can-out-of-the-united-states-it-can-dry-up-and-blow-away

https://www.alexjoneslive.com/2026/06/07/pentagon-increases-threat-level-of-israeli-spying/

Przetlumaczono przez translator Google

zrodlo:https://stateofthenation.info/?